2024年1月23日(火)13:30~14:30に開催されたセミナーをコラム化した記事です。アーカイブセミナー本編では、本コラムでは記載していない「質問回答&パネルディスカッション」も収録していますので、是非お申し込みください。

「サイバーセキュリティ対応の企業実務」出版記念シリーズセミナー

第3回 平時におけるサイバーセキュリティ法令対応整備(国内法令編)

<セミナー概要>

個人情報保護法その他のサイバーインシデントに関連する法令の概要と、それらに対応するための具体的措置を説明します。セミナー前半に執筆者による解説を行い、後半は皆様からお申し込み時に頂いた質問をもとにパネルディスカッションをいたします。

<無料>

記事一覧

デジタルフォレンジックに関する記事の一覧はこちらから

目次

1.サイバーセキュリティと企業の法的責任

(1)典型事案の概要

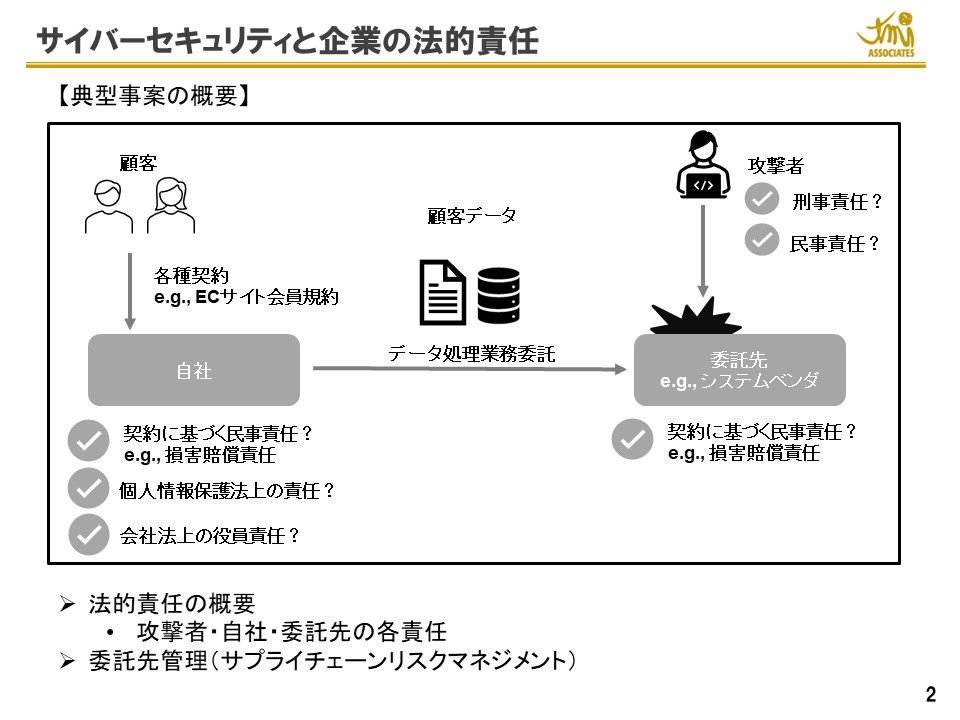

まず、サイバーセキュリティに関連する企業の法的責任を、資料2ページの図に記載の典型的な事案を基に説明いたします。

この図の説明ですが、顧客から自社へ、各種契約に基づき顧客データが移転されている状況を想定しています。例として、自社がECサイトを個人ユーザーに提供しているケースを考えて頂ければと思います。

ECサイトの提供にあたって、委託先(システムベンダー)に個人データの取り扱いを委託しています。この状況で、攻撃者が委託先へサイバー攻撃を仕掛けて顧客データを盗み出すという、よくあるケースを想定します。

各関連当事者間においてなされる法的責任追及について考えてみましょう。

まず、顧客が自社に対して、個人情報の安全管理を怠ったという理由で、契約の不履行に基づく損害賠償請求をしてくることが考えられます。契約に個人情報の安全管理についての規定が無い場合は、別の法的構成として不法行為に基づく損害賠償請求も考えられます。

また、顧客から個人データを受領している場合、個人情報保護法上の安全管理措置の実施義務等、個人情報保護委員会からも行政上の責任を問われることになります。

さらに、会社法上の役員責任として、役員は、サイバーセキュリティに関しても適切な対応体制を取っておく義務があるところ、善管注意義務違反の責任を問われる可能性があります。

次に、委託先(システムベンダ)についてですが、自社は委託先に対して、データ処理業務委託契約に基づく契約上の責任を追及できます。損害賠償請求や、契約書に規定されていれば、データ漏えいの報告を求めることも可能です。

最後に、攻撃者には刑事責任と民事責任が発生しますが、実際には自社が攻撃者の発見や責任追及を遂行することは非常に困難です。そのため、実務上は捜査機関へ被害届を提出することが一般的です。

以上が資料2ページに記載した二つの項目の一つ目、法的責任の概要に関する説明となります。

2つ目の項目である委託先管理(サプライチェーンリスクマネジメント)についてですが、データ処理については、委託先を起用することが一般的であるところ、委託先を適切に管理することが非常に重要です。今回検討した典型ケースでは、委託先が直接攻撃を受けたため、直接の原因は委託先にあると言えますが、顧客との契約主体は自社である以上、基本的に対顧客では自社が全ての責任を負うことにご留意ください。

後述しますが、個人情報保護法上、委託先の監督義務が存在することから、法令順守の観点からも、委託先管理は極めて重要です。

プライバシー&セキュリティニュース

2.サイバーセキュリティと個人情報保護法

(1)報告対象事態

サイバーセキュリティと個人情報保護法という観点から、特に個人情報保護法に基づく報告義務について詳しく見ていきましょう。個人情報保護委員会への報告義務があります。

個人情報保護法では、全てのインシデントを報告する必要はなく、以下の4つの報告対象事態に該当する場合にのみ報告すれば足ります。

- 要配慮個人情報の漏えい

- 人種、犯罪歴等、法定されている要配慮個人情報の漏えいが発生した場合、件数に関わらず報告義務が発生します。医療業界の電子カルテ情報や、一般的な企業の従業員の健康診断結果等も、要配慮個人情報に該当します。

- 財産的被害が生じるおそれがある個人データの漏えい

- クレジットカード番号や、決済サービスのログインIDとパスワードの組み合わせが漏えいした場合等、財産的な被害が生じるおそれがある場合は報告対象となります。

- 不正の目的をもって行われたおそれがある行為による漏えい

- 不正アクセス、ランサムウェアによる暗号化、内部の不正行為等、不正な行為によって個人データが漏えいした場合も報告対象となります。一般的に、攻撃者によるサイバーインシデントは、この3番目の要件に該当することが多いです。

- 1,000人を超える個人に関する個人データの漏えい

- 個人データの内容に関わらず、1,000人分を超えて漏えいした場合も報告義務が発生します。

(2)報告対象事態(不正目的行為)により報告を要する事例

上記「不正の目的をもって行われたおそれがある行為による漏えい」に該当する事例ですが、令和6年4月1日施行の改正ガイドラインは、4つの事例を新たに追加しています。

- 従業者の私用の端末又は取引先の端末が情報を窃取するマルウェアに感染し、その後、当該端末と個人情報取扱事業者のサーバとの電気通信に起因して、当該サーバも当該マルウェアに感染し、個人データが漏えいした場合

- 個人情報取扱事業者のウェブサイトの入力ページが第三者に改ざんされ、ユーザーが当該ページに入力した個人情報が当該第三者に送信された場合であり、かつ、当該個人情報取扱事業者が、当該ページに入力される個人情報を個人情報データベース等へ入力することを予定していたとき

- 個人情報取扱事業者のウェブサイト上に設置された、入力ページに遷移するためのリンクやボタンが第三者に改ざんされ、当該リンクやボタンをユーザーがクリックした結果、偽の入力ページに遷移し、当該ユーザーが当該偽の入力ページに入力した個人情報が当該第三者に送信された場合であり、かつ、当該個人情報取扱事業者が、当該個人情報取扱事業者の入力ページに入力される個人情報を個人情報データベース等へ入力することを予定していたとき

- 個人情報取扱事業者が、第三者により宛先の改ざんされた返信用封筒を顧客に送付した結果、当該返信用封筒により返信されたアンケート用紙に記入された個人情報が当該第三者に送付された場合であり、かつ、当該個人情報取扱事業者が、当該個人情報を個人情報データベース等へ入力することを予定していたとき

(3)近時のQ&Aの更新

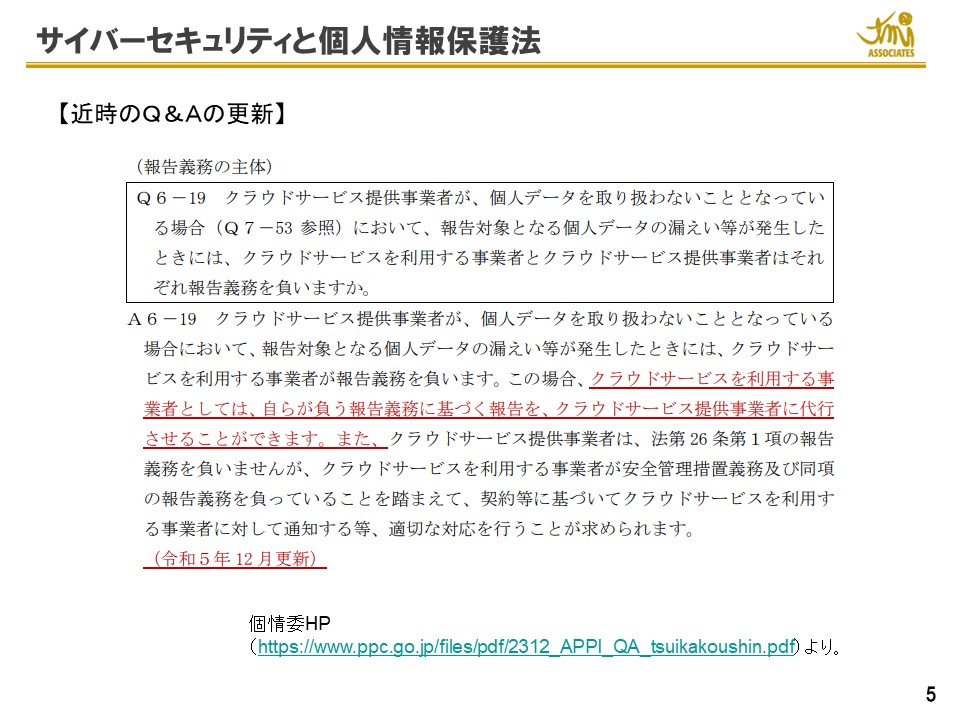

もう一つ、近時の更新ということで、令和5年12月に更新された漏えい関連のQ&Aを取り上げさせていただきます。

まず、資料5ページ記載のQ6-19について説明します。この質問は、クラウドサービス提供事業者が個人データを直接取り扱わない場合、漏えいが発生した際に誰が報告義務を負うのかという点について問われています。

ここでいう「個人データを取り扱わない」とは、契約上及び技術的に、クラウドサービス提供事業者がクラウドサービス利用者から委託された個人データを取り扱わないということになっている場合を意味します。

この場合、クラウドサービス提供事業者自体は、漏えい報告義務を負いません。 これは、個人情報保護法における報告義務の主体が、自社の個人データが漏えいした場合におけるその自社とされているところ、クラウドサービス提供事業者は、そもそも漏えいした個人データを扱っていないことから、報告義務を負わないことになります。

ただし、Q&Aの赤字部分に記載されているように、クラウドサービス利用者は、クラウドサービス提供事業者に報告を代行させることができます。 つまり、クラウドサービス利用者が、自社の利用するクラウドサービスに起因して漏えいが発生した場合、その報告をクラウドサービス提供事業者に委託することができるということです。

繰り返しになりますが、法的な報告義務や本人への通知義務は、あくまでクラウドサービス利用者が負います。 クラウドサービス提供事業者は、あくまでも利用者のために報告を代行できるに過ぎません。

(4)漏えい等報告の2ステップ

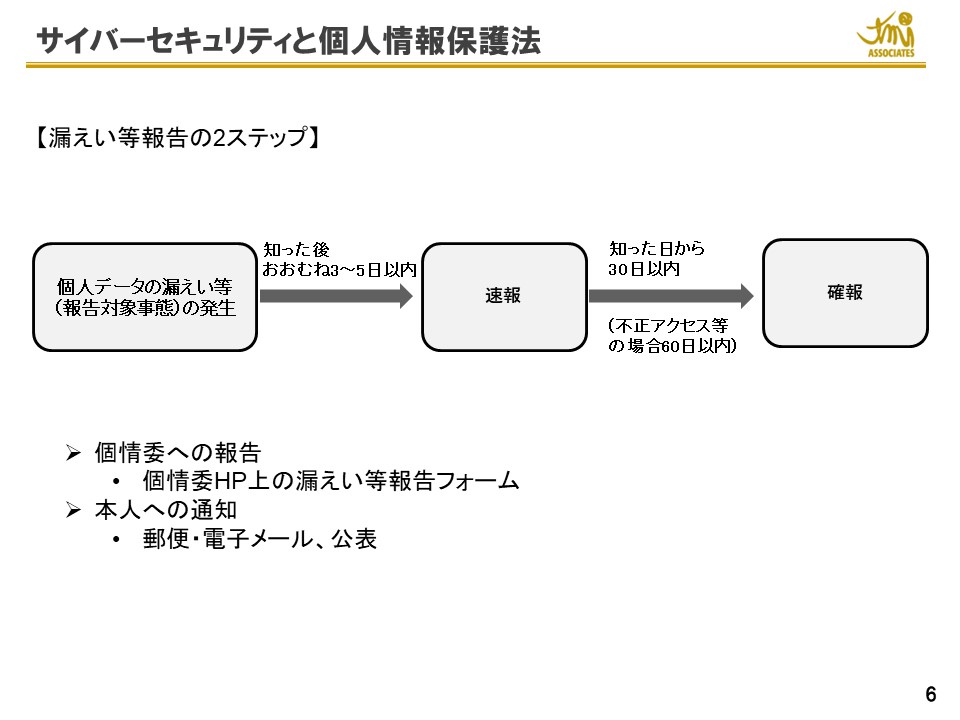

資料6ページに、漏えい等報告の二つのステップ、すなわち個人情報保護委員会への①速報と②確報について図示しています。

①速報:個人データの漏えい等の発生を知った後、概ね3日から5日以内に個人情報保護委員会へ速報として報告を行います。

② 確報:速報の後、詳細な調査を行い、個人データの漏えい等の発生を知った後30日以内に個人情報保護委員会へ確報として報告を行います。なお、報告対象事態③(不正目的行為)に該当する場合は、個人データの漏えい等の発生を知った後60日以内に確報として報告すれば足ります。

個人情報保護委員会への報告は、速報・確報のいずれも、同委員会のホームページにある報告フォームにアクセスし、必要事項を入力することによって行います。

なお、個人情報保護委員会へ報告が必要な個人データの漏えい等が発生した場合、当該漏えい等に関する本人への通知も必要となります。通知の方法としては、住所やメールアドレスがわかっていれば、郵便または電子メール等によって通知することになります。そのような手段を利用することが困難な場合は、自社のウェブサイト上のホームページでの当該漏えい等について公表するといった代替措置を講じる必要があります。

関連記事

【コラム】マルウェア感染などサイバー攻撃を受けた時の初動対応

情報通信研究機構のレポートによると、サイバー攻撃関連のパケット数は2023年には約226万件となり……続きを読む

3.平時における体制整備に関連する法令等

(1)会社法(善管注意義務)

会社法上、取締役には善管注意義務が課されており、サイバーセキュリティ体制の構築もその義務の一つと解されています。しかし、構築すべきサイバーセキュリティ体制は会社ごとに異なり、一律に定められるものではありません。

そして取締役が善管注意義務違反に問われるかどうかについては、いわゆる経営判断の原則が適用されます。すなわち、取締役の経営判断が事後的にみて悪い結果を招いたとしても、その判断過程や内容に著しく不合理な点がない限り、取締役は責任を問われないという原則が適用されます。

そこで、取締役が善管注意義務違反を問われないようなサイバーセキュリティ―体制を構築するために、まず、自社の内部事情(取り扱うデータの種類、現在のセキュリティ体制等)と、外部の状況(最近のインシデント事例、他社の対応等)を調査し、事実関係を収集することが重要です。

収集した事実関係の裏付けとして、自社が抱える具体的な脅威を想定し、それに対応するための適切なセキュリティ対策を講じることが必要です。その際、判断過程が合理的なものであることを担保するために、外部専門家の意見を参考にすることも有効です。

(2)個人情報保護法

個人情報保護法は、平時の対応体制との関連においても重要ですが、同法上求められる安全管理措置は、前述の会社法の場合と同様、その内容が一律に定められておらず、企業の規模や取り扱う個人データの種類・量等を勘案、リスクに応じて必要かつ適切な安全管理措置を講じる必要があります。

安全管理措置の一環でもありますが、個人情報の取り扱いに関する委託先の管理は、資料7ページに示したように、①適切な委託策の選定、②委託契約の締結、③委託先における個人データ取り扱い状況の把握という3つのステップで適切な管理を行う必要があります。

①適切な委託先の選定: 委託先の選定にあたっては、チェックリスト等を活用し、委託先が適切な安全管理措置を実施しているかを確認することが重要です。

②委託契約の締結: 個人情報の取り扱いに関する覚書(またはデータプロセシングアグリーメント等)を締結し、委託先に負わせる個人情報の取り扱いに関する義務を明確化します。

③委託先における個人データ取り扱い状況の把握: 定期的に委託先に対して監査を実施し、契約内容が遵守されているかを確認します。

(3)民法(契約)

平時における法令として、最後に民法(契約)についてですが、契約においては、以下の4点を特に留意する必要があります。

①守秘義務条項: 保護すべき情報の種類を明確にし、自社の保護したい情報が全てカバーされるように規定することが重要です。

②セキュリティレベルとデータの管理体制に関する条項: 委託先へのセキュリティチェックリストで明らかになった不足点を改善するための措置を、契約に盛り込むことが考えられます。

③インシデント報告・調査等の協力に関する条項: 個人情報だけでなく、営業秘密等の事業情報についても、インシデント発生時の報告義務を規定すべきです。

④契約解除、損害賠償請求等に関する条項: 例えば漏えい等対応時にかかる諸々の費用は、弁護士、セキュリティベンダーの費用を含めて、その全額が損害の範囲に含まれること明記しておくことが考えられます。

4.有事における緊急対応に関連する法令等

(1)マイナンバー法、業法、プライバシーマーク

有事における緊急対応に関連する法令等としては、個人情報保護法に加えて、以下の点も考慮する必要があります。

①マイナンバー法: マイナンバーに関しても、一定のインシデントの発生時には、個人情報保護委員会への報告が義務付けられています。

②業法: 電気通信事業法や銀行法等、各業法にも、個人情報漏えいに関する報告義務が定められている場合があります。そのため、自社の属する業態における報告義務を事前に確認しておくことが重要です。

③プライバシーマーク: 法令ではありませんが、プライバシーマークを取得している場合は、個人情報保護委員会への報告に加えて、プライバシーマーク審査機関への報告義務が発生する場合があります。例えば、個人データだけでなく、個人情報に関する漏えいについても報告が必要となる場合があります。

有事の際には、個人情報保護法だけでなく、自社の状況に応じて、複数の法令等に基づいた報告が必要となる可能性があるため、事前に各法令等の報告要件を把握しておくことが重要です。

(2)民法(契約)

有事においては、締結済みの契約内容に基づいた対応が原則となります。ただし、契約に具体的な対応が定められていない場合は、民法その他の関連法令に基づいて解釈を行い、適切な対応を取る必要があります。

(3)適時開示制度

上場企業であれば、証券取引所の証券上場規程に基づき、インシデント発生時には適時開示が必要となる可能性があります。

5.サイバーオペレーションに関する法令等

サイバーオペレーションに関する法令について、少し説明します。

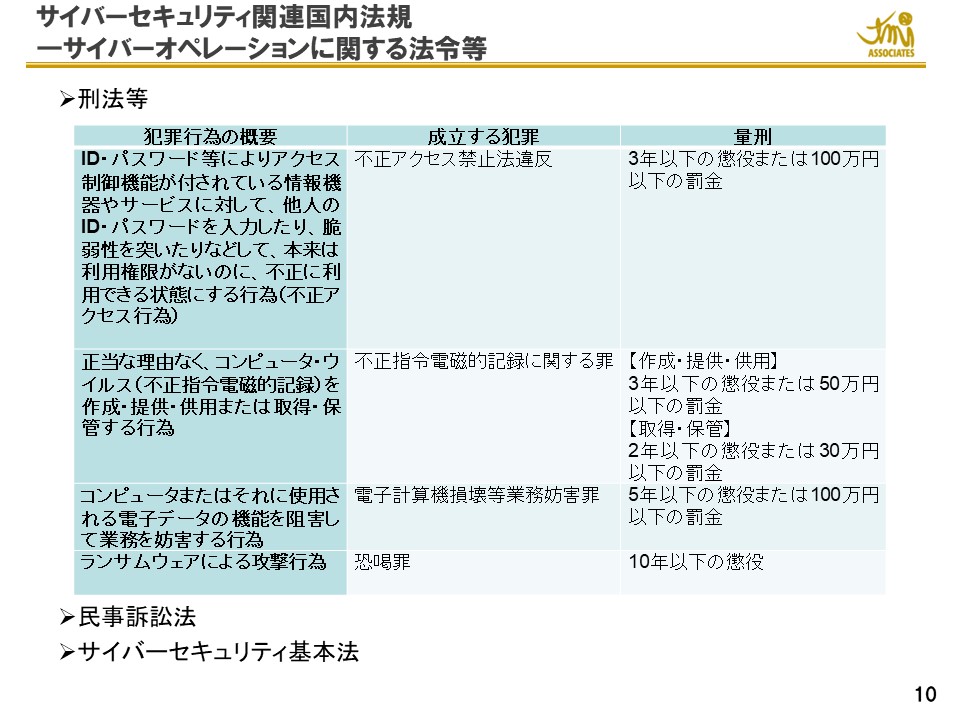

まず、サイバーインシデントにおける攻撃者には、資料10ページに記載した不正アクセス禁止法違反、不正指令電磁的記録に関する罪、電子計算機損壊等業務妨害罪、恐喝罪等の成立を問われる可能性があります。

次に、民事訴訟法は、例えばデジタル・フォレンジックにより証拠を保全・収集する場合に、民事訴訟法で規定された証拠に関するルールに基づいて、証拠となるデータを保全・収集する必要があります。

最後に、サイバーセキュリティ基本法は、我が国のサイバーセキュリティに関する基本理念や国の責務を定めた法律となっています。

6.平時における予防策・管理体制整備(国内法令編)

(1)セキュリティガバナンス体制の構築プロセス

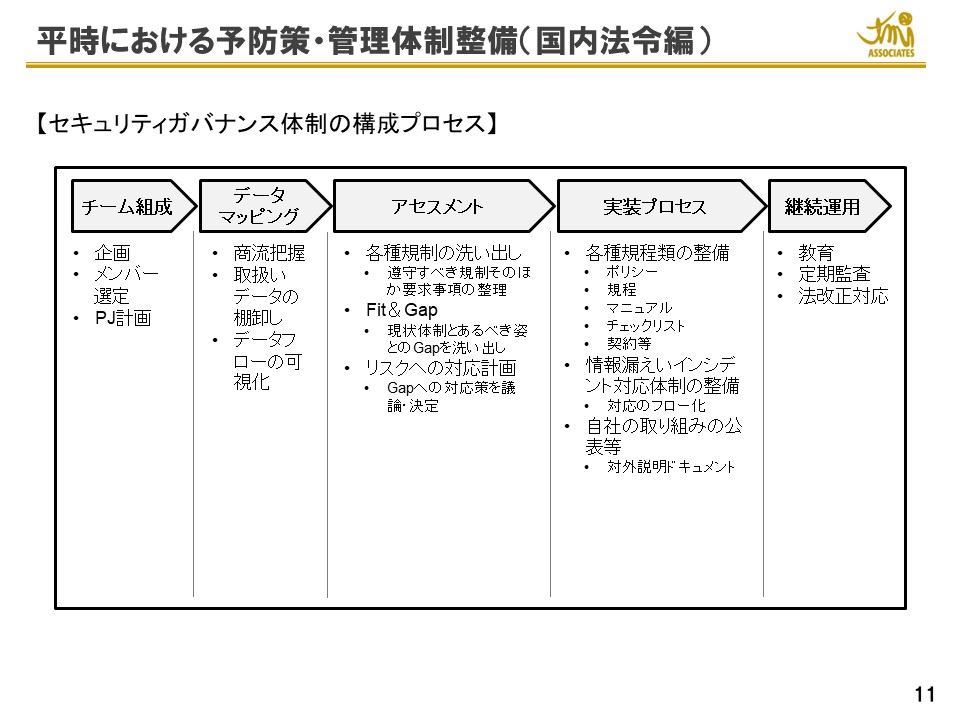

平時における予防策や管理体制の整備についてですが、まず、セキュリティガバナンス体制を構築しておくことが必要です。構築プロセスの具体的な流れは、資料11ページに図示していますが、以下の通りです。

①チーム編成: セキュリティ対策チームを編成します。

②データマッピング: 企業の商流を把握し、取り扱っているデータの種類や取り扱い方法を把握します。データフローを可視化することが重要です。

③アセスメント: 法令遵守の観点から、現在のセキュリティ対策が法令要求を満たしているか、また、セキュリティ上の脆弱性がないかなどを評価します。

④実装プロセス: アセスメントの結果に基づき、不足している施策を実装します。

⑤継続運用: セキュリティ対策についての社内教育、定期監査、法改正対応を継続的に実施します。

(2)インシデント対応の一般的な流れ

インシデント対応は、非常に限られた時間の中で迅速に対応することが求められます。そのため、事前にインシデント対応マニュアルを作成し、誰がどのような対応を行うのかを明確にしておくことが重要です。

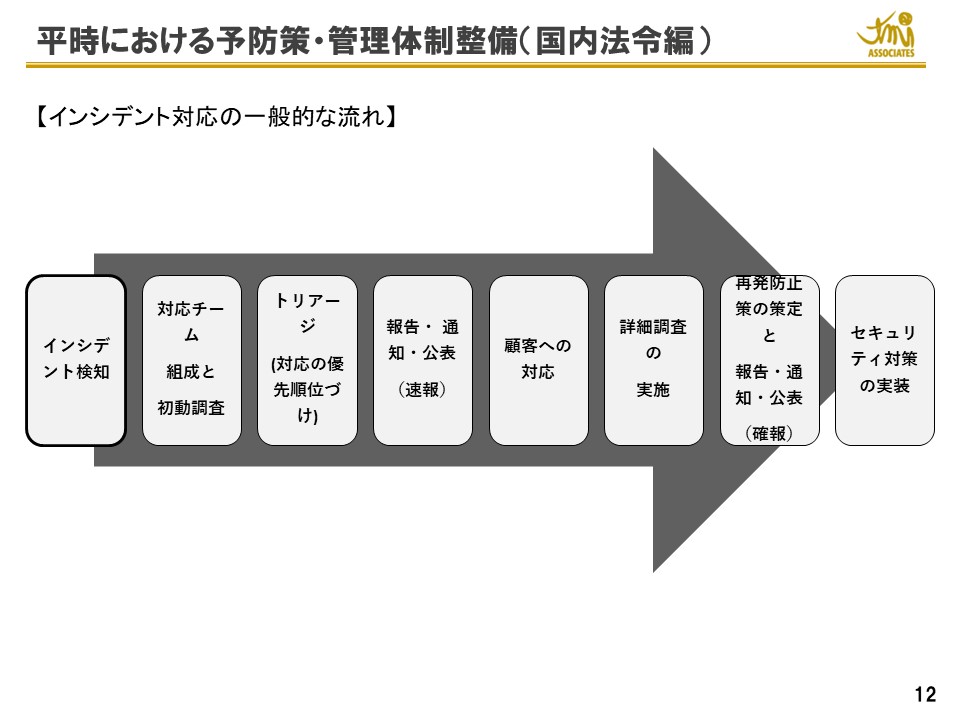

インシデント対応の一般的な流れは、資料12ページに図示していますが、以下の通りです。

①インシデント検知

②インシデント検知後にインシデント対応チームを組成し、初動調査を開始します。インシデント対応チームのメンバー構成については、後述します。

③トリアージ:初動調査の結果を踏まえ、インシデントの重大性や影響範囲を評価し、いかなる情報をどのような粒度で、報告・通知・公表を決めるプロセスがトリアージです。

④報告・通知・公表(速報): トリアージの結果に基づき、個人情報保護委員会への報告、関係者(顧客、取引先等)への通知や公表を行います。

⑤顧客への対応:通知や公表に加えて、顧客への必要な対応を行います。

⑥詳細調査の実施: 専門ベンダーに依頼し、インシデントの詳細な調査を行います。

⑦再発防止策の策定と報告・通知・公表(確報): 詳細調査の結果に基づき、インシデントの原因を特定し、再発防止策を策定します。また、個人情報保護委員会へ確報として報告し、関係者(顧客、取引先等)へ続報として報告します。

⑥セキュリティ対策の実装: 策定した再発防止策を実施し、セキュリティ体制を強化します。

(3)インシデント対応チーム

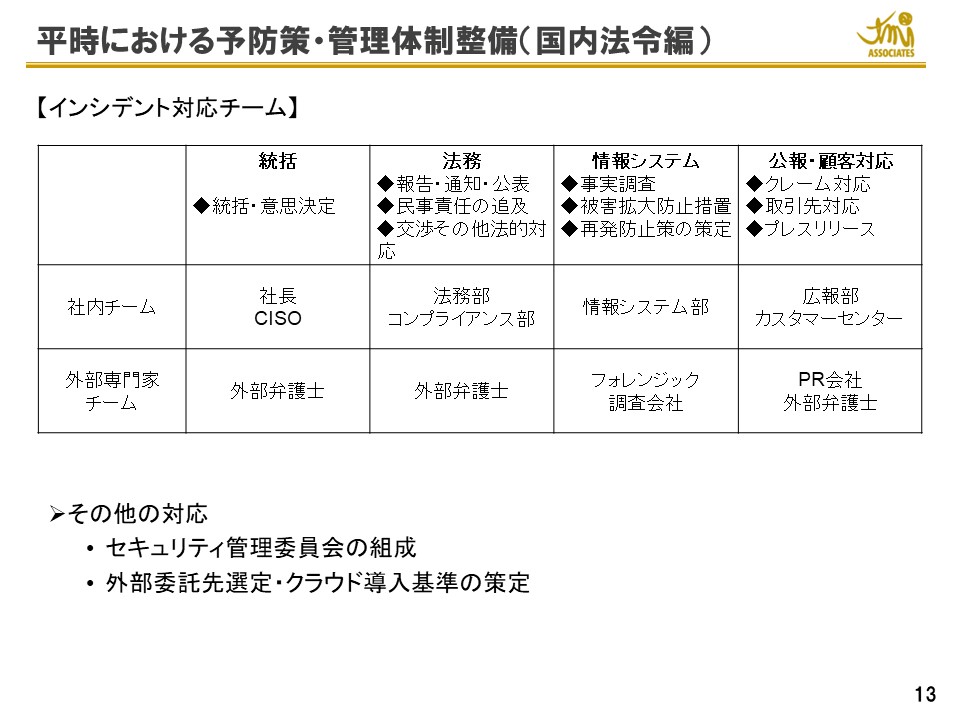

資料13ページに、インシデント対応チームのメンバー構成についての表を記載しています。

表に記載のとおり、法務部、情報システム部、広報部等、各部門から横断的に適切なメンバーを揃えることが重要です。また高度な専門的知識が必要になりますので、外部の弁護士、フォレンジック調査会社、PR会社等の専門家をあらかじめ起用しておくことも有効な対策になります。

(4)その他の対応

その他の対応としては、セキュリティ管理委員会を組成しておくことが考えられます。セキュリティ管理委員会は、平時より定期的に(例えば四半期に1回)開催し、セキュリティに関する様々な課題について議論する場として位置づけられます。このような委員会を設けておくことで、近時のインシデント事例をキャッチアップすることが可能となります。また万一インシデントが発生した場合にも、このような委員会を組成して、きちんと対応していたが、防ぎきれなかったというような対外的説明が可能となります。

7.さいごに

本稿では、国内法令に基づく、平時におけるサイバーセキュリティ対応整備について、幅広くご紹介しました。サイバー攻撃は、もはや企業にとって無視できないリスクであり、適切な対策を平時から講じることが、サイバー攻撃による企業の信用低下や損害賠償リスクを最小限に抑えることに繋がりますので、貴社におかれましても、今一度サイバーセキュリティ対応整備について、ご検討いただければと思います。

プライバシー&セキュリティニュース

フォレンジック調査ならTMIP&S

TMI総合法律事務所およびTMIプライバシー&セキュリティコンサルティングでは、サイバーインシデント対応支援、フォレンジック調査に対応しております。サービス内容の詳細や費用につきまして、お気軽にお問合せください。

TMIプライバシー&セキュリティコンサルティング 代表

TMI総合法律事務所 パートナー弁護士

日本企業のサイバーインシデント対応およびデータ利活用・EUデジタル規制対応の双方に特化した国内でも数少ないIT・プライバシー法務の専門家。日本企業のサイバー危機対応およびデータ規制分野における第一人者の一人として上場企業、グローバル企業を含む多数の企業を支援している。

クラウド、インターネット・インフラ/コンテンツ、SNS、アプリ・システム開発、アドテクノロジー、ビッグデータアナリティクス、IoT、AI、サイバーセキュリティ分野における法務を専門とする。

主な専門領域:

- 企業へのサイバー攻撃・情報漏えいインシデント対応

- 個人情報保護法に適合したDMP/CDP導入支援

- GDPR、EUデータ法、EU AI法、サイバーリジリエンス法対応

- 国内外データ保護規制に基づくセキュリティアセスメント

セキュリティISMS認証機関公平性委員会委員長、社団法人クラウド利用促進機構(CUPA)法律アドバイザー、経済産業省情報セキュリティタスクフォース委員を歴任。

主な実績:

【サイバー攻撃・情報漏えいインシデント対応(有事対応)】

- 初動調査・ディレクション: インシデント発生時の初動調査支援や、フォレンジック調査のスコープ決定、業者選定のディレクション

- トリアージと被害拡大防止: 被害状況の初動把握(トリアージ)を行い、システム稼働停止の判断や二次被害防止のアドバイス

- 第三者委員会の組成・運営: 外部の情報漏えい事故調査委員会や再発防止委員会の組成、および委員長への就任

- 当局および対外対応: 個人情報保護委員会への速報・確報、警察への被害届出、プレスリリース作成、記者会見の支援まで総合的サポート

- 法的手続・被害回復: インシデントに伴う損害賠償請求、ベンダへの責任追及、刑事告訴などの法的措置

【データ利活用・プライバシー対応支援】

- 高度データの利活用支援: 人事・顧客データに加え、Cookie、バイタルデータ、生体情報データ、IoT、AI等の利活用における適法性評価

- 匿名加工情報の評価: ビッグデータ利活用における「匿名加工手続き」の個人情報保護法適合性評価

- DMP/CDP・アドテクノロジー: アドテクノロジーやビッグデータアナリティクス分野における実務支援

【プライバシーガバナンス構築の支援】

- 体制構築・規程整備: セキュリティ管理委員会の組成、各種ポリシー、管理規程、インシデント対応マニュアル等の策定・改定支援

- リスクアセスメント: セキュリティアセスメントやプライバシーインパクトアセスメント(PIA)を通じた分析

- 教育・研修: 経営層向けのレクチャーから事業部向けのセキュリティ研修

- リスク転嫁支援: 経済的インパクトを抑えるためのサイバーセキュリティ保険の導入支援や、保険料割引のためのセキュリティ診断

【IT・先端技術の法的支援】

- 多産業分野のアドバイス: クラウド、インターネット・インフラ、SNS、アプリ・システム開発、スマートシティ等の各分野で法的助言

- 適合性評価: クラウド導入に伴う国内外の個人情報保護法、およびガイドライン等の適合性評価

【国内外の個人情報保護規制へのアドバイス】

- 国内法: 個人情報保護法、不正競争防止法、電気通信事業法等に加え、資金決済法、特定商取引法等

- 海外法・規制: EUのGDPR、米国のCCPA、およびアジア・アフリカ・南米・中東各地域の個人情報保護法への対応、EUデータ法、EU AI法、サイバーリジリエンス法などEUデジタル規制対応、海外当局対応、IGDTA(Intra-Group Data Transfer Agreement)対応

- 国際基準: PCI-DSS要件やISMS認証基準への対応、米国財務省のOFAC規制(身代金支払いに関する制裁リスク)

TMI総合法律事務所 弁護士

京都大学理学部にて原子核物理学を専攻し、マサチューセッツ工科大学スローンスクールにてファイナンス&応用経済学修士号を取得。日系大手証券会社と米国系インベストメントバンクにて長年金融デリバティブ部門でキャリアを積んだのち、TMI総合法律事務所に参画。個人情報その他のデータ関係の法務に専門性を有し、各国個人情報保護法に精通する。